在當今快速演進的數字化時代,企業正以前所未有的速度進行技術升級與業務轉型。傳統的網絡安全模型,如“邊界防御”,正日益暴露出其局限性。面對日益復雜的網絡威脅和分布式的工作環境,企業需要一種更強大、更靈活的安全范式來保駕護航。零信任網絡訪問技術正是這一變革的核心,它不僅是安全工具,更是企業數字化轉型不可或缺的安全基石。

一、傳統安全模型的挑戰與零信任的興起

長期以來,企業網絡安全依賴于“城堡與護城河”模型。該模型假設內部網絡是可信的,而外部網絡是不可信的,因此安全防御集中在網絡邊界。隨著云計算、移動辦公、物聯網的普及,企業的網絡邊界變得模糊甚至消失。員工可能從任何地點、使用任何設備訪問公司資源,合作伙伴和供應鏈系統也需要深度集成。傳統模型無法有效應對內部威脅、憑證竊取、橫向移動等高級攻擊,安全漏洞頻發。

在此背景下,零信任應運而生。其核心原則是“從不信任,始終驗證”。它摒棄了默認的信任假設,無論訪問請求來自內部還是外部,都必須經過嚴格的身份驗證、設備健康檢查、最小權限授權和持續風險評估,才能獲得訪問權限。這種以身份為中心、動態調整的安全理念,完美契合了現代企業無邊界的數字化運營需求。

二、零信任網絡訪問的關鍵組件與工作原理

零信任網絡訪問并非單一產品,而是一個融合了多種技術的安全架構。其關鍵組件包括:

- 身份與訪問管理:作為零信任的基石,它通過多因素認證、單點登錄等技術,確保用戶身份的真實性。

- 設備安全態勢評估:在授權訪問前,檢查設備是否符合安全策略(如補丁狀態、防病毒軟件)。

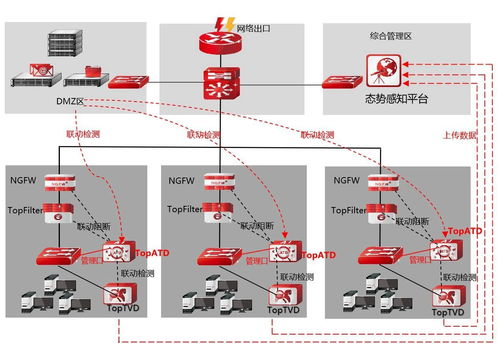

- 微隔離與軟件定義邊界:將網絡細分為更小的安全區域,僅允許授權流量在必要的工作負載之間流動,防止威脅橫向擴散。

- 持續監測與行為分析:利用人工智能和機器學習,持續監控用戶和設備行為,一旦發現異常,立即觸發策略調整(如提升驗證等級或中斷會話)。

- 策略引擎與執行點:中央策略引擎根據身份、設備、上下文等信息實時做出訪問決策,并通過網關等執行點強制執行。

其工作流程可概括為:驗證身份 -> 評估設備 -> 執行最小權限授權 -> 持續監控與調整。每一次訪問請求都被視為一次獨立的交易,進行全面的安全評估。

三、作為企業數字化轉型安全基石的深遠價值

將ZTNA定位為數字化轉型的“安全基石”,主要體現在以下幾個方面:

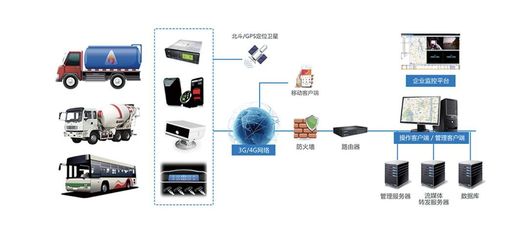

- 賦能敏捷性與創新:數字化轉型要求業務快速上線和迭代。零信任通過軟件定義的方式提供安全訪問,無需重構物理網絡,使企業能夠安全、快速地集成云服務、支持遠程辦公、開發新應用,從而加速創新步伐。

- 保障數據資產安全:數據是數字化的核心資產。零信任通過最小權限原則和細粒度訪問控制,確保用戶只能訪問其工作必需的數據,大幅降低了數據泄露和內外部威脅的風險。

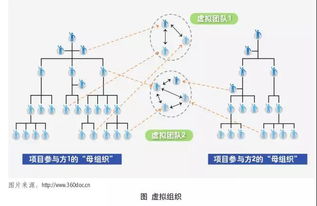

- 優化用戶體驗與生產力:員工和合作伙伴可以安全、無縫地從任何地方訪問所需應用,而無需通過復雜的VPN。這種流暢的體驗直接提升了協作效率和生產力。

- 滿足合規性要求:全球數據隱私法規日益嚴格。零信任提供的詳細訪問日志、嚴格的控制措施和審計跟蹤,有助于企業輕松證明其合規性,降低法律風險。

- 構建面向未來的彈性:零信任架構天生適應混合云、多云和邊緣計算環境。它為企業構建了一個能夠隨業務擴展而靈活演進的安全基礎,保護當下的投資,應對未來的挑戰。

四、實施路徑與建議

零信任的旅程是循序漸進的。企業網絡技術服務團隊可以遵循以下路徑:

- 戰略規劃與評估:明確數字化轉型目標,盤點現有資產、身份體系和安全狀況,制定分階段的零信任實施路線圖。

- 身份治理先行:首先建立強大、統一的身份基礎設施,這是所有零信任控制的基礎。

- 試點與推廣:選擇關鍵應用或用戶群體(如高管、研發部門)進行試點,驗證效果后逐步擴展到全企業。

- 技術集成與協同:將零信任解決方案與現有的安全工具(如SIEM、EDR)集成,實現聯動響應,提升整體安全效能。

- 持續運營與優化:零信任不是“一勞永逸”的項目,需要持續的策略調整、監控和用戶教育,以適應不斷變化的威脅環境。

###

在數字化轉型的浪潮中,安全不再是阻礙發展的壁壘,而是驅動前行的引擎。零信任網絡訪問技術,通過其“永不信任,持續驗證”的現代安全哲學,為企業構建了一個適應無邊界網絡、保護核心數據、賦能業務創新的動態防護體系。它不僅僅是應對當前威脅的解決方案,更是企業構建數字化未來時,必須夯實的戰略安全基石。擁抱零信任,就是為企業的數字化轉型之旅系上最可靠的安全帶。